- Ubrizgavanje i otimanje DLL-a iskorištavaju redoslijed pretraživanja i učitavanje biblioteka u sustavu Windows za izvršavanje zlonamjernog koda unutar legitimnih procesa.

- Tehnike ubrizgavanja procesa (udaljeni DLL, izravni kod, APC, šuplji proces, reflektivni DLL) koriste API-je kao što su OpenProcess, VirtualAllocEx i CreateRemoteThread.

- Detekcija kombinira analizu memorije, praćenje API poziva i kontrolu učitavanja DLL-a pomoću EDR-a, digitalnih potpisa i alata poput Process Monitora.

- Prevencija uključuje sigurno kodiranje, korištenje apsolutnih putova, pravila poput AppLocker/WDAC i ublažavanje memorijskih problema poput DEP-a, ASLR-a i CFG-a.

Kad pričate Ubrizgavanje DLL-a i otmica DLL-a u sustavu WindowsOvo nije samo tehnička zanimljivost; to je jedan od omiljenih načina napadača za infiltraciju u sustave, krađu podataka i rad s povećanim privilegijama bez izazivanja sumnje. To je obitelj veteranskih tehnika, ali one ostaju vrlo učinkovite jer iskorištavaju nešto temeljno poput načina na koji Windows učitava biblioteke u memoriju.

Ako ste se ikada pitali zašto samo jedan Zlonamjerni DLL može uništiti cijelu organizaciju.Evo zašto: sve što je potrebno jest da legitimni proces učita manipuliranu biblioteku kako bi napadačev kod naslijedio sva njegova dopuštenja, zbunio mnoge antivirusne programe i, u najgorem slučaju, ostao na sustavu mjesecima. Pogledajmo kako sve to funkcionira, koje vrste tehnika postoje, koje stvarne rizike nose i što možete učiniti kako biste otkrili i smanjili utjecaj.

Što je DLL i zašto je toliko zanimljiv napadaču?

Una DLL (knjižnica dinamičkog povezivanja) To je, u osnovi, dijeljena biblioteka koja sadrži kod i podatke koje više aplikacija može istovremeno ponovno koristiti. Windows ih intenzivno koristi kako bi izbjegao dupliciranje koda i učinkovitije upravljao memorijom, diskom i sistemskim resursima.

S korisničke perspektive, nema puno misterije: Ne otvaraju se kao normalan programAplikacija kojoj su potrebni transparentno ih troši tijekom rada. Međutim, za sustav su to ključne komponente: sadrže funkcije, grafičke resurse, upravljačke programe i sve vrste rutina koje omogućuju funkcioniranje softvera.

Većina ovih datoteka završava s DllIako se mogu pojaviti i kao .drv, .drov ili čak .exe izvršne datoteke koje djeluju kao biblioteke. Jedna datoteka može se pozvati pomoću više procesa istovremenoTo znači da ako je ta datoteka kompromitirana, napadač može istovremeno infiltrirati više aplikacija.

To je ljepota (i problem): ako možete dobiti proces za učitavanje manipuliranog DLL-aKod u toj biblioteci će se izvršavati s dopuštenjima tog procesa, bilo da se radi o korisničkoj aplikaciji, privilegiranoj usluzi ili čak sigurnosnom softveru koji bi vas, paradoksalno, trebao zaštititi.

Otmica DLL-a: koncept i rad

Poziv Otmica DLL-a Otimanje DLL-a je tehnika koja iskorištava način na koji neke Windows aplikacije traže biblioteke koje su im potrebne. Umjesto da uvijek navode točan put do svakog DLL-a, mnogi programi dopuštaju sustavu da sam slijedi svoj zadani redoslijed pretraživanja.

Problem nastaje kada aplikacija pokuša učitati DLL po imenu, bez pune putanje i bez provjere njegovog integriteta ili podrijetla. Ako napadač uspije smjestiti zlonamjernu datoteku s istim nazivom kao i očekivani DLL u dostupan direktorij, Windows bi mogao učitati lažnu prije legitimne, dajući napadaču kontrolu nad procesom.

Ova tehnika se koristi od vremena Windows 2000 I još uvijek radi jer se osnovni mehanizam pretraživanja jedva promijenio: sustav prolazi kroz nekoliko direktorija određenim redoslijedom dok ne pronađe datoteku. Upravo taj redoslijed napadač iskorištava kako bi svoju izmijenjenu verziju progurao više na popisu.

U stvarnim okruženjima, otmica DLL-ova korištena je u napadi na lanac opskrbe, kompromitirajući pouzdane pružatelje usluga kako bi distribuirali digitalno potpisane, ali zlonamjerne DLL-ove, kao što se dogodilo u incidentu SolarWinds, gdje je jednostavna izmijenjena biblioteka izazvala masovno kršenje zakona protiv američkih vladinih agencija.

Redoslijed pretraživanja DLL-ova u sustavu Windows i gdje se iskorištava ranjivost

Windows aplikacije se oslanjaju na standardni redoslijed pretraživanja DLL-ova Do ovog ponašanja dolazi kada nije naveden potpuni put. Također ovisi o tome je li omogućen takozvani "siguran način pretraživanja DLL-a".

S sigurno pretraživanje Kada je omogućeno, sustav daje prioritet pouzdanijim rutama. Tipičan redoslijed je:

- Direktorij iz kojeg se aplikacija učitava.

- Sistemski direktorij (obično C:\Windows\System32).

- 16-bitni sistemski direktorij.

- Windows direktorij.

- Trenutni radni direktorij korisnika.

- Direktoriji definirani u varijabli okruženja PUT.

Ako je sigurno pretraživanje isključeno, trenutni korisnički direktorij pomiče se prema gore u toj hijerarhiji i konzultira se prije određenih sistemskih putova. Ta mala promjena dovoljna je da se DLL koji je napadač postavio u radni direktorij učita umjesto originalnog.

Zamislite aplikaciju kojoj je potreban određeni DLL hostiran u C: \ Windows \ System32Međutim, kod ne navodi eksplicitno tu putanju. Sustav će prvo pogledati direktorij aplikacije, zatim (ovisno o konfiguraciji) trenutni direktorij ili druge direktorije prije nego što dođe do System32. Ako napadač ostavi manipuliranu kopiju putemAplikacija će ga otvoriti vjerujući da je to original.

To je ono što je poznato kao Otmica redoslijeda pretraživanja DLL-ovaVektor je jednostavan: zlonamjerni DLL postavite u direktorij koji Windows skenira prije legitimnog direktorija. Metode koje se koriste za dolazak tamo mogu varirati: društveni inženjering, phishing, pisanje na dijeljene putanje, implementacije putem dobavljača itd.

Uobičajene varijante otmice DLL-a

Osnovni koncept (ubrizgavanje zlonamjernog DLL-a u normalno učitavanje programa) dovodi do nekoliko tehničkih varijantiSvi traže isti cilj, ali mijenjaju detalje o tome kako se knjižnica uključuje u proces.

Jedan od njih temelji se na Poznate DLL-oveOvo je popis poznatih sistemskih DLL-ova kojima se upravlja putem Windows registra. Kada aplikacija zatraži jednu od ovih biblioteka, program za učitavanje prvo konzultira ovaj poseban skup. Manipuliranjem povezanih ključeva registra, napadač može spriječiti prolazak DLL-a kroz filter KnownDLLs i prisiliti sustav da razluči ime u odnosu na vlastitu zlonamjernu verziju.

Još jedna popularna tehnika je Bočno učitavanje DLL-a, koji iskorištava direktorij WinSxS (C:\Windows\WinSxS). Ova pohrana sadrži više verzija iste biblioteke Kako bi se izbjegli sukobi između aplikacija, program konzultira "manifest" koji pokazuje koje verzije može koristiti. Napadač može uvesti krivotvoreni DLL u ovaj direktorij manipulirajući njegovim metapodacima kako bi izgledao valjano za manifest, uzrokujući tako učitavanje njegove verzije.

Tu je i tzv. fantomska otmica DLL-aOvo iskorištava stare ili rijetko korištene biblioteke koje neke aplikacije i dalje pokušavaju učitati pri pokretanju, iako više nisu bitne. Ako napadač stvori DLL s ovim "zaboravljenim" nazivom i postavi ga na ispravnu putanju, može neotkriveno izvršiti zlonamjerni kod, budući da izvorna datoteka često ni ne postoji.

U svim slučajevima, cilj je isti: postavite lažni DLL na pravo mjesto, u pravo vrijeme i s imenom koje će ciljni proces tražiti, tako da operativni sustav učitava i izvršava napadačev kod unutar legitimnog procesa.

DLL injekcija: kada napadač prisiljava učitavanje u memoriju

Uz pasivno oduzimanje naloga za pretres, postoji i Aktivna DLL injekcija u proceseOvdje napadač ne čeka da program krene krivim putem, već koristi Windows API kako bi prisilio proces da učita svoju biblioteku.

Ideja je jednostavna, ali moćna: ubrizgati DLL u pokrenuti procesZlonamjerni softver nasljeđuje njegove privilegije i pristupa njegovom memorijskom prostoru. Odatle može bilježiti pritiske tipki, snimati snimke zaslona, krasti podatke, presresti pozive sigurnosnim funkcijama, instalirati još zlonamjernog softvera ili mijenjati ponašanje aplikacije.

Ubrizgavanje obično uključuje nekoliko faza: pripremu DLL-a (s DllMain koji izvršava korisni teret prilikom učitavanja), rezervirajte memoriju u ciljnom procesu za pohranu putanje te DLL datoteke, zapišite tu putanju s Memorija procesa pisanja i na kraju, stvorite udaljenu nit koja poziva UčitajKnjižnicuA unutar objektivnog procesa.

Ubrizgani DLL izvršava se unutar konteksta tog procesa, koristeći njegove sigurnosne tokene i razinu povjerenja. To omogućuje, između ostalog, izbjegavanje sigurnosnih kontrola temeljenih na datotekamabudući da zlonamjerni kod postoji samo u memoriji ili onemogućite zaštitna rješenja unutar vlastitih procesa.

Razlike između programiranja zlonamjernih EXE i DLL datoteka

Kada programer zlonamjernog softvera odluči stvoriti izvršnu datoteku (.exe) ili DLL, ulazna točka i model izvršenja Značajno se mijenjaju. U tipičnom EXE-u, sustav poziva funkciju glavni (ili WinMain) prilikom pokretanja procesa; u DLL-u tijek ne funkcionira ovako.

Dinamičke biblioteke koriste posebnu funkciju pod nazivom DllMainOvo je ulazna točka kada se DLL učita, istovari ili kada se niti stvaraju/uništavaju unutar procesa koji ga mapira. Učitavač ne "pokreće" DLL kao izolirani program; jednostavno poziva DllMain u raznim događajima.

Mnogo legitimnih DLL-ova Izvoze nekoliko funkcija kako bi ih drugi moduli mogli koristiti. Nasuprot tome, zlonamjerni DLL dizajniran isključivo za injektiranje može jednostavno implementirati DllMain s potrebnim kodom i ne izvesti ništa, tako da se njegovo izvršavanje događa odmah nakon učitavanja bez potrebe za bilo kakvim naknadnim eksplicitnim pozivima.

To znači da napadač mora biti oprezan kako kompajlira i povezuje svoje DLL datoteke: koje ovisnosti dodaje, koje opcije izvođenja koristi i kako upravlja... kompatibilnost između različitih verzija sustava Windows ili između 32 i 64 bitnih arhitektura.

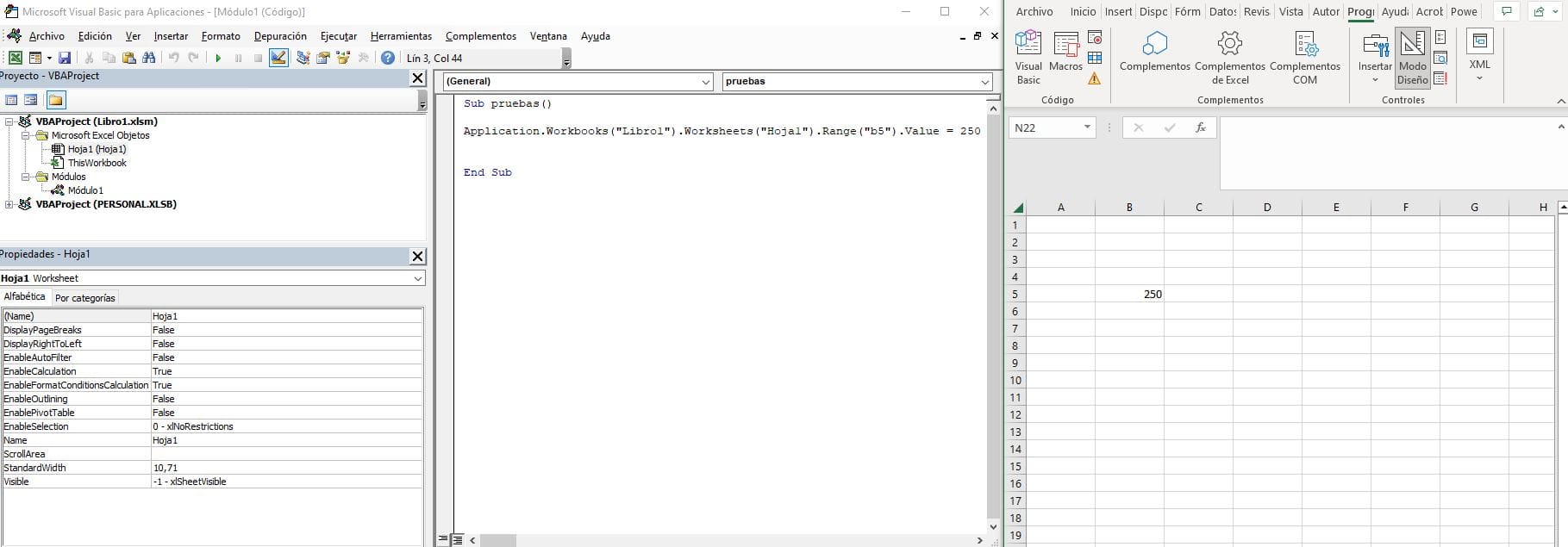

Tipično razvojno okruženje za zlonamjerne DLL-ove

Za kompajliranje testnih DLL-ova ili stvarnih zlonamjernih korisnih sadržaja uobičajeno je koristiti Visual Studio na Windowsima (uključujući projekti u Visual Basicu) ili međulančane alate poput mingw-w64 iz Linuxa. U prvom slučaju dovoljno je stvoriti C/C++ projekt i konfigurirati ga kao dinamičku biblioteku tako da IDE automatski generira potrebnu strukturu.

Unutar opcija izgradnje, uobičajeno je prilagoditi dio Generiranje kodaNa primjer, možete odabrati Višenitno otklanjanje pogrešaka (/MTd) tijekom razvoja uključiti informacije o otklanjanju pogrešaka, a zatim prijeći na Višenitni (/MT) U konačnoj verziji, runtime biblioteka je integrirana u sam binarni fajl, što olakšava pokretanje na više računara bez vanjskih zavisnosti.

Iz Linuxa možete birati x86_64-w64-mingw32-gcc za generiranje izvršnih datoteka i DLL-ova za Windows. Uobičajeno je dodati optimizacijske zastavice poput -O2, smanjiti veličinu s -s i sekcionirati funkcije i podatke (s -ffunction-sections i -fdata-sections) kako bi se uklonio mrtvi kod u povezivanju.

Opcije kao što su -static-libstdc++ i -static-libgcc Ovo statički povezuje standardne C i C++ biblioteke, čineći rezultirajući binarni fajl samostalnijim. Ostali parametri kao što su `-fno-exceptions`, `-fmerge-all-constants` i `-fpermissive` pomažu u finom podešavanju ponašanja kompajlera i smanjenju nepotrebnog koda.

Udaljeno ubrizgavanje DLL-a: tehnički vodič korak po korak

Jedna od klasičnih tehnika je udaljeno ubrizgavanje DLL-aU ovom napadu, proces kojim upravlja napadač ubrizgava biblioteku u drugi legitimni proces. Opći tijek obično uključuje nekoliko ključnih poziva Windows API-ja.

Prvo, zlonamjerni proces može omogućiti privilegiju otklanjanja pogrešaka SE_DEBUG_PRIVILEGE imati pravo manipulirati drugim procesima. Zatim otvorite rukovatelj ciljnom procesu s OpenProcesszahtijevanje dozvola kao što su PROCESS_CREATE_THREAD ili PROCESS_VM_WRITE kako bi se moglo pisati u memoriju i stvarati niti.

Zatim se memorija rezervira unutar procesa žrtve s VirtualAllocExgdje će se pohraniti puna putanja DLL-a koji će se ubrizgati. Napadač zapisuje tu putanju u novododijeljenu regiju koristeći Memorija procesa pisanjatako da ciljni proces sada ima međuspremnik u svom adresnom prostoru koji sadrži putanju zlonamjernog DLL-a.

Da bi se DLL učitao, morate pozvati Učitaj knjižnicu unutar tog procesa. Ova se funkcija nalazi u kernel32.dll datoteci, koja je obično mapirana na istu adresu u svim procesima unutar istog računala. Napadač dobiva identifikator modula s GetModuleHandle a zatim pronađite točnu adresu LoadLibraryja pomoću GetProcAddress.

Konačno, stvorite udaljenu nit s CreateRemoteThreadnavođenjem adrese LoadLibrary kao ulazne točke i pokazivača na međuspremnik koji sadrži DLL putanju kao parametra. Kada se nit pokrene u ciljnom procesu, izvršava LoadLibrary s tom putanjom. učitavanje zlonamjernog DLL-a u njegov memorijski prostor i otpuštanjem svog DllMaina.

Druge tehnike ubrizgavanja u proces i njihove opasnosti

Udaljeno ubrizgavanje DLL-a samo je jedan dio slagalice. Pod okriljem injekcija procesa Postoje mnoge varijacije koje teže potpuno istoj stvari: natjerati drugi proces da izvršava proizvoljni kod u vlastitom kontekstu.

Među najčešćima je izravno ubrizgavanje kodagdje se, umjesto učitavanja DLL-a, sirovi shellcode zapisuje u memoriju ciljnog procesa. Tijek je sličan: proces se otvara, memorija se alocira pomoću VirtualAllocEx-a, korisni teret se zapisuje pomoću WriteProcessMemory, a njegovo izvršenje se pokreće pomoću CreateRemoteThread ili drugih mehanizama.

Druga varijanta je otmica izvršavanja nitiOvo ne stvara nove niti, već preuzima postojeću. Napadač je obustavlja pomoću SuspendThread, čita njen kontekst pomoću GetThreadContext, mijenja pokazivač instrukcije da pokazuje na vlastiti kod i nastavlja je pomoću ResumeThread. Na taj način, zlonamjerni kod se izvršava "prerušen" u legitimnu nit.

La APC (asinkroni poziv procedure) injekcija Koristi QueueUserAPC za stavljanje rutine u red čekanja unutar niti koja prolazi kroz stanja čekanja. Kada nit obradi svoj APC red čekanja, izvršava ubrizgani kod bez da je stvaranje nove udaljene niti očigledno.

Posebno je prikriveno reflektivna injekcija DLL-agdje sam DLL sadrži ugrađeni program za učitavanje koji se može mapirati u memoriju bez pisanja ičega na disk ili korištenja standardnog mehanizma LoadLibrary. To otežava otkrivanje na temelju aktivnosti datotečnog sustava i događaja učitavanja modula.

Konačno, tzv. proces šupljine Stvara legitimni proces u suspendiranom stanju, briše njegovu izvornu memorijsku sliku (koristeći funkcije poput NtUnmapViewOfSection), dodjeljuje novu memoriju, upisuje zlonamjerni PE u nju, prilagođava zaglavlje i relokacije, ispravlja kontekst glavne niti pomoću SetThreadContext i nastavlja izvršavanje. Sustavu se čini da legitimna aplikacija radi, ali u stvarnosti... Unutrašnjost je zamijenjena napadačkim kodom..

Osnove procesne memorije u Windowsima

Da biste razumjeli zašto ove tehnike funkcioniraju, morate imati jasno razumijevanje strukture virtualna memorija procesa U Windowsima svaki proces ima svoj izolirani virtualni adresni prostor, koji se u 32 bita kreće otprilike od 0 do 0x7FFFFFFF, a u 64 bita se proteže i mnogo dalje.

Ovaj prostor je podijeljen na različite regije: izvršni kod programa, učitane DLL-ove, hrpe niti, hrpe i druga rezervirana područja. Upravitelj memorije sustava odgovoran je za mapiranje tih virtualnih adresa na fizičke memorijske okvire putem straničenja.

Svaka regija ima povezane zaštite pristupa koji definiraju što se s njim može učiniti: PAGE_READ, PAGE_WRITE, PAGE_EXECUTE, kombinacije kao što su PAGE_EXECUTE_READWRITE itd. Ako proces pokuša neovlašteni pristup, Windows generira kršenje pristupa.

Tehnike injektiranja iskorištavaju ove zaštite, zahtijevajući memoriju s određenim dozvolama i mijenjajući atribute. VirtualProtect ili VirtualProtectExčitanjem podataka iz drugih procesa pomoću ReadProcessMemory ili oslobađanjem regija pomoću VirtualFreeEx. Mnoge EDR detekcije oslanjaju se na promatranje sumnjivih nizova ovih međuprocesnih poziva.

Ukratko, model izolirane memorije kojim se upravlja putem API-ja olakšava jednom procesu da "dodirne" memoriju drugog procesa sve dok dobije odgovarajuća dopuštenja, nešto što zlonamjerni softver lako iskorištava dok pokušava ostati ispod radara obrambenih alata.

Upornost korištenja AppInit_DLL-ova i povezani rizici

Osim točkastog ubrizgavanja, neki zlonamjerni softver zloupotrebljava mehanizme sustava Windows za ostati uporan pri svakom pokretanju ili svakom izvršavanju određenih aplikacija. Jedna od klasičnih metoda je korištenje ključa registra. AppInit_DLLs.

Modificiranjem ovog ključa, napadač označava da bi određeni DLL trebao biti učitan virtualno bilo koji proces koji koristi user32.dllTo jest, u gotovo svim aplikacijama s grafičkim sučeljem. Rezultat je da se svaki put kada se program otvori, zlonamjerni DLL automatski ubrizgava prije nego što aplikacija započne svoje normalno izvršavanje.

Tipičan obrazac uočen u stvarnim uzorcima uključuje prvu zlonamjernu izvršnu datoteku koja stvara drugu datoteku (npr. novu .exe) i zakazuje njezino periodično izvršavanje pomoću Windows planer zadatakaOvaj zadatak se pokreće pri svakom pokretanju sustava, a druga binarna datoteka odgovorna je za pisanje zlonamjernog DLL-a na disk i konfiguriranje AppInit_DLL-ova da pokazuju na njega.

Od tog trenutka, svaki grafički proces nosi DLL sa sobom.Ovo može provjeriti koja se aplikacija učitava i odlučiti hoće li djelovati ili se diskretno ukloniti iz memorije kako bi izbjeglo otkrivanje. Na primjer, moglo bi ignorirati procese poput kalkulatora, ali ostati u preglednicima ili klijentima e-pošte kako bi ukralo vjerodajnice i osjetljive podatke.

Ova vrsta perzistentnosti uzrokuje izvršavanje zlonamjernog koda mnogo prije nego što korisnik uopće može komunicirati s aplikacijom, što otežava njegovo otkrivanje na prvi pogled i omogućuje napadačima prilično duboku kontrolu nad korisničkim okruženjem.

Detekcija otmice i ubrizgavanja DLL-a

Otkrivanje ovih tehnika nije jednostavno jer je u mnogim slučajevima zlonamjerni kod Postoji samo u memoriji i izvršava se unutar legitimnih procesa.Međutim, postoji nekoliko pristupa koji, zajedno, nude dobru šansu za otkrivanje anomalnog ponašanja.

Jedan od najizravnijih je analiza aktivnosti učitavanja DLL-a Pomoću alata poput Process Monitora ili Process Explorera i filtriranjem operacija povezanih s datotekama koje završavaju na .dll, a koje vraćaju rezultate poput DATOTEKA NIJE PRONAĐENA, možete vidjeti kada proces pokušava pronaći biblioteke izvan očekivanih sistemskih direktorija.

Primjena dodatnih filtera na ruta utovara (Na primjer, vlastiti direktorij aplikacije umjesto System32), možete identificirati vanjske DLL-ove koji su postavljeni izvan svoje legitimne putanje. Ovaj popis datoteka dobra je početna točka za provjeru manipuliranih biblioteka.

S druge strane, mnoga moderna EDR rješenja prate sumnjivi API obrasciSekvence poput OpenProcess → VirtualAllocEx → WriteProcessMemory → CreateRemoteThread ili masovni pozivi na QueueUserAPC i SetThreadContext pokreću pravila ponašanja.

Također se analizira sljedeće: izvršne memorijske regije Unutar svakog procesa, oni traže stranice koje imaju dozvole za izvršavanje, ali čiji sadržaj ne odgovara očekivanom kodu izvorne binarne datoteke. Skeneri memorije mogu otkriti neobične skokove, čudne relokacije ili blokove shellcodea koji ne bi trebali biti tamo.

U forenzičkom području, ispitivanje odlagališta memorije Uspoređivanje digitalnih potpisa učitanih DLL-ova s njihovim ekvivalentima na disku pruža jasne tragove manipulacije. Ako se biblioteka u memoriji razlikuje od svoje potpisane verzije na disku, to je crvena zastavica za moguće zlonamjerno ubrizgavanje ili zakrpanje.

Mjere prevencije i zaštite od DLL injekcije

Potpuna zaštita sustava od DLL injekcije i otmice biblioteka je komplicirana, ali se mogu poduzeti mjere. barijere koje napadaču uvelike otežavaju posao i smanjiti utjecaj ako uspije ući.

Prvi front je s programerima softvera: ključno je da aplikacije navedite apsolutne putove Prilikom učitavanja kritičnih DLL-ova, izbjegavajte oslanjanje na redoslijed pretraživanja sustava za određivanje razlučivosti datoteke. Osim toga, preporučljivo je provjeriti digitalne potpise biblioteke prije njihovog prihvaćanja.

Na strani sustava, alati kao što su AppLocker ili Kontrola aplikacija u programu Windows Defender (WDAC) Omogućuju vam ograničavanje izvršnih datoteka i DLL-ova za učitavanje. U kombinaciji s pravilima integriteta koda, blokiraju nepotpisane module ili module s nepouzdanim potpisima, sprječavajući mnoge pokušaje otimanja sustava.

Ne smijemo zaboraviti mjere zaštita memorije kao što su DEP (Prevencija izvršavanja podataka), koji sprječava izvršavanje koda iz područja označenih samo kao podaci, ili ASLR (Randomizacija rasporeda adresnog prostora), što otežava poznavanje točnih adresa modula i smanjuje pouzdanost nekih exploita.

Dodatna ublažavanja kao što su Zaštita protoka kontrole (CFG) Oni osiguravaju da neizravni pozivi koda ne skaču na proizvoljne lokacije, a mehanizmi zaštićenih procesa (PPL) ograničavaju koji procesi mogu otvoriti rukovatelje drugima, čime se očvršćuje površina napada za ubrizgavanje među procesima.

Konačno, na organizacijskoj razini, bitno je održavati ažurirani antivirus i EDRPovremeno pregledavajte dozvole za pisanje u direktorijima u kojima se nalaze izvršne datoteke i DLL-ovi te obučite osoblje kako bi smanjili početne vektore (phishing, privitke, preuzimanja iz sumnjivih izvora) koji omogućuju postavljanje prvog zlonamjernog DLL-a u sustav.

Tehnike DLL injekcije, otmice biblioteka i injekcije procesa općenito predstavljaju veteranski, ali izuzetno učinkovit arsenal za napadače, sposobne iskoristiti detalje učitavanja modula u Windowsima kako bi... sakrij kod u pouzdanim procesima, eskalirati privilegije i zaobići tradicionalne kontrole. Temeljito razumijevanje načina rada DLL-ova, načina na koji ih aplikacije traže, koji se API-ji koriste za manipuliranje memorijom i procesima te koji su mehanizmi prevencije i nadzora dostupni, čini razliku između okruženja u kojem jedan izmijenjeni DLL može nekontrolirano izazvati kaos i onog u kojem svaki pokušaj ulaska ostavlja bučan trag koji obrana može otkriti i zaustaviti na vrijeme.